Para los que queremos probar Linux en nuestras máquinas con Windows, pero no queremos modificar en profundidad nuestro ordenador, hay una magnífica alternativa. Esta consiste en virtualizar una máquina linux que se ejecutará como una aplicación más de nuestro ordenador.

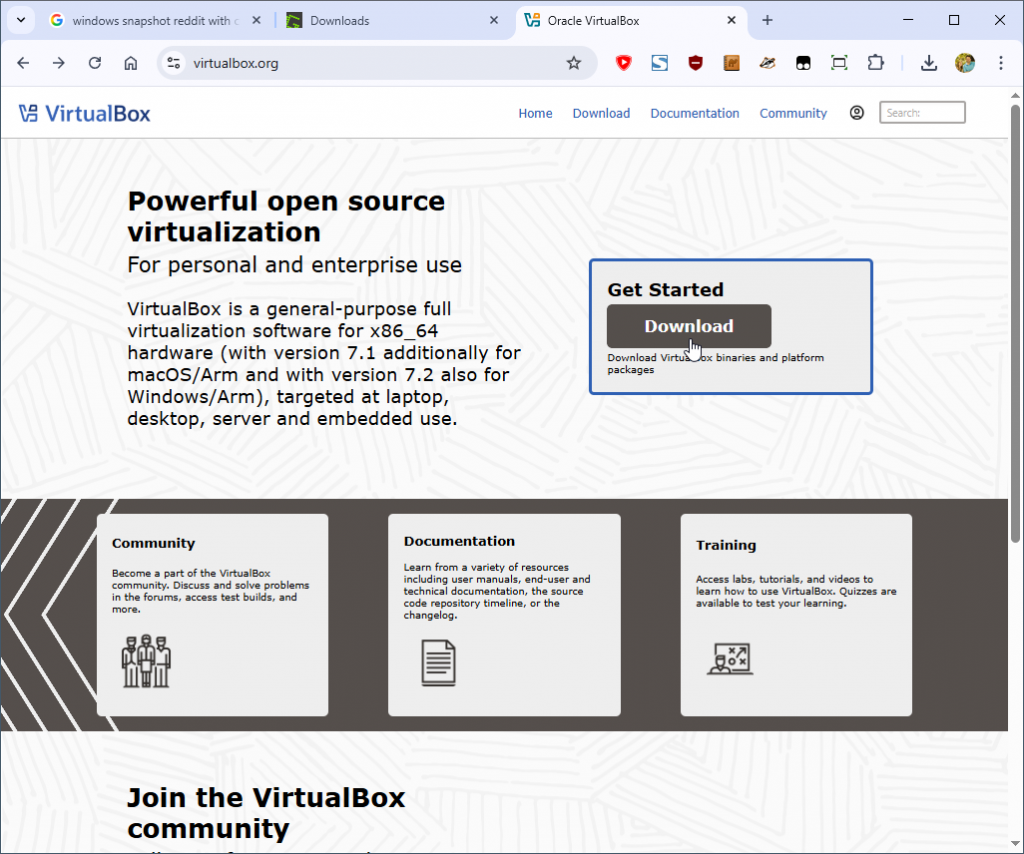

Para ello necesitaremos VirtualBox, descargable desde aquí.

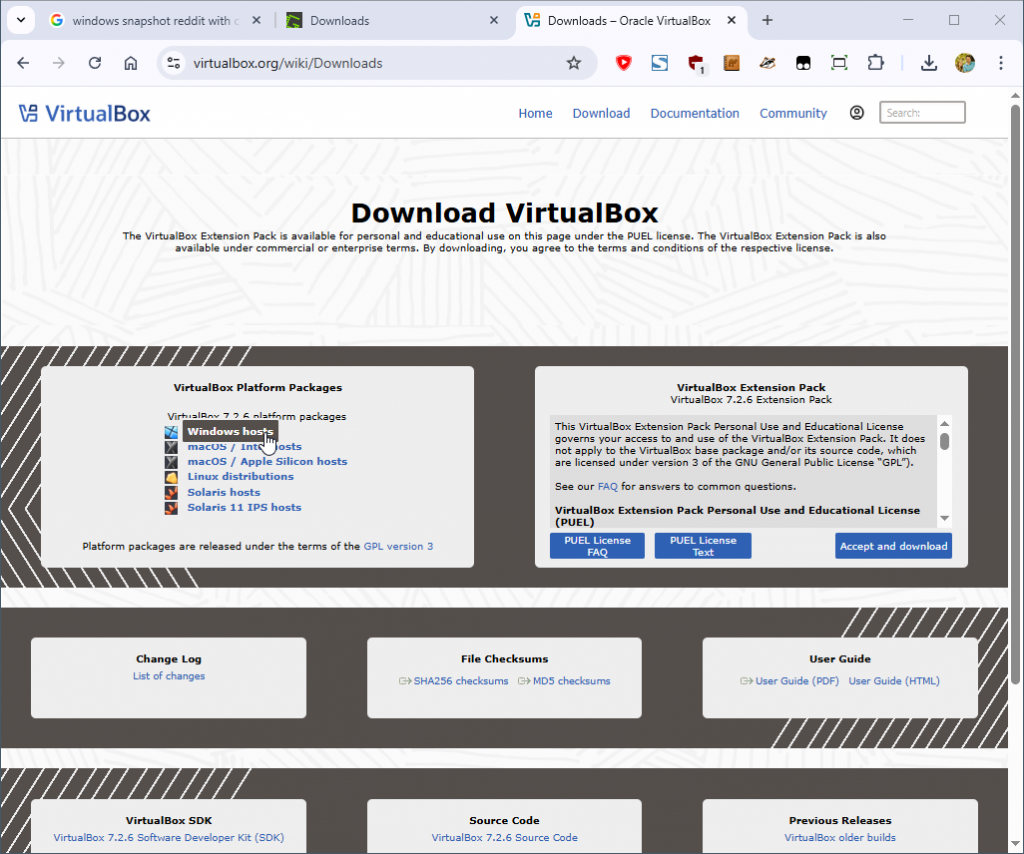

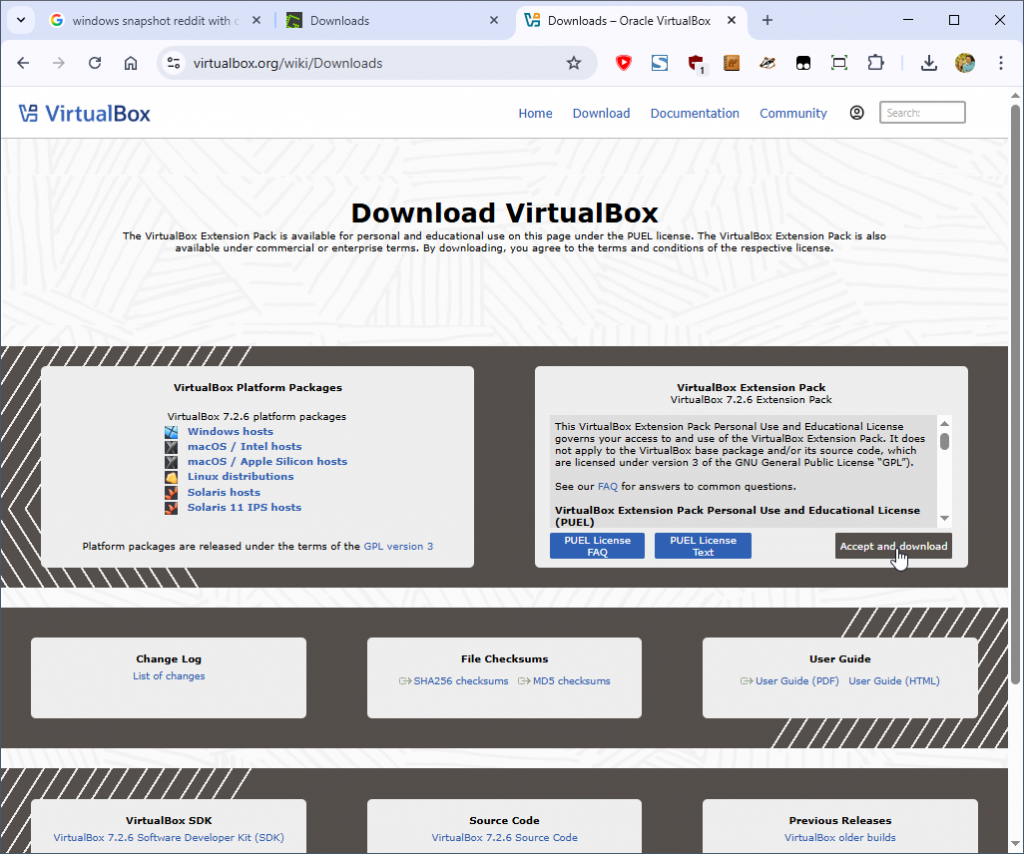

Descarga

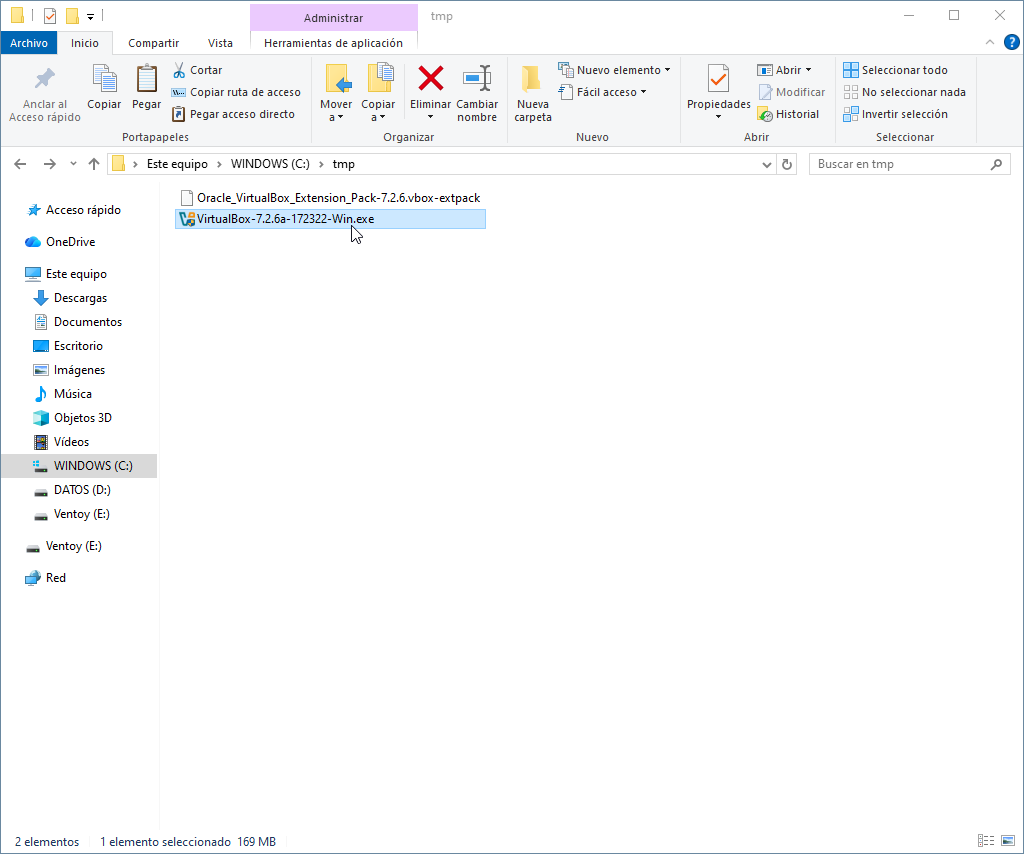

Descargaremos tanto el instalador como el «VirtualBox Extension Pack», que nos permite usar de forma más eficiente los recursos de nuestra máquina física y nuestra máquina virtualizada.

Instalación

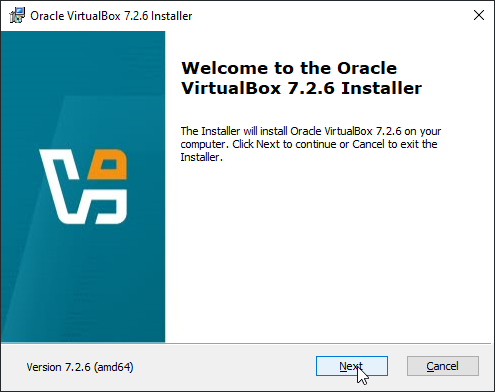

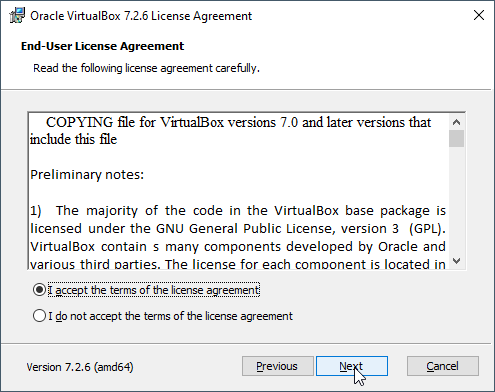

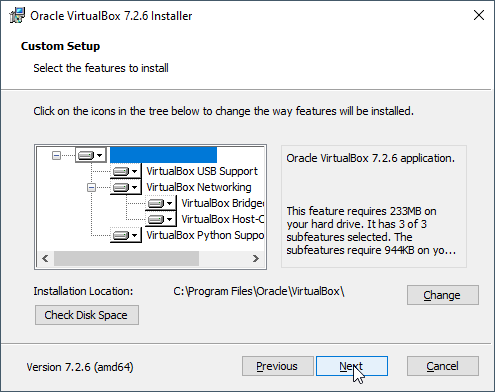

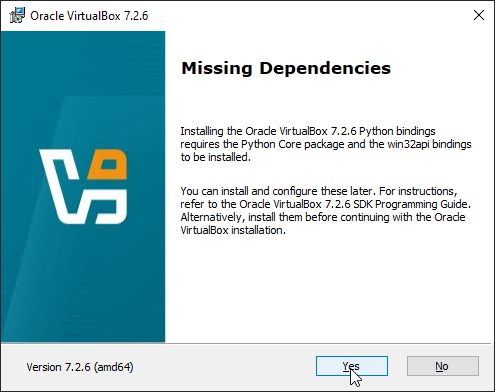

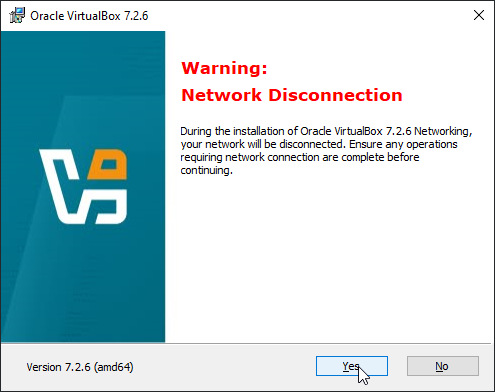

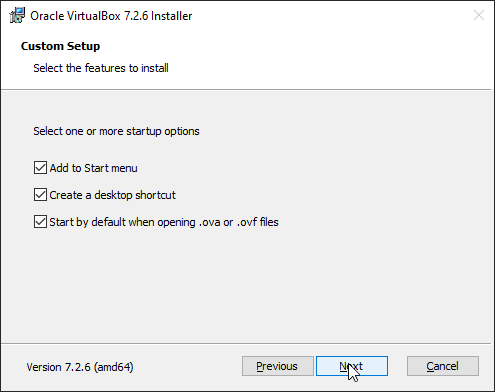

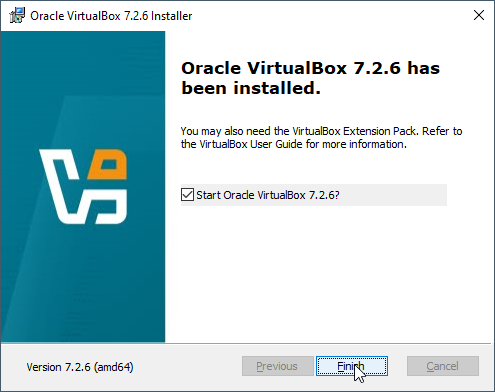

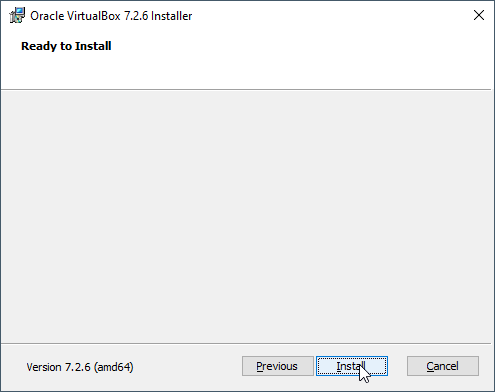

Una vez descargados estos programas en nuestra máquina, solo debemos seguir los pasos del instalador:

Una vez instalado, se nos abrirá por… Sigue leyendo

La OSL colabora en la organización del evento 16º MeetUp de PyData Granada: IA sostenible y Green Computing. Este evento es patrocinado por la Cátedra GPU Solutions UGR de Infraestructura Acelerada e IA Sostenible.

PyData es una comunidad diversa de personas interesadas en el uso y desarrollo de herramientas de análisis de datos con el objetivo de compartir ideas y aprender. Sus participantes se reunen para discutir las mejores prácticas, nuevos enfoques y tecnologías emergentes para la gestión de datos, procesamiento, análisis y visualización. Utilizan muchos lenguajes de… Sigue leyendo

La OSL ofrece una plaza de joven personal investigador y personal técnico de apoyo y de gestión de la I+D+I, en el marco del Programa Fondo Social Europeo Plus 2021-2027 de Andalucía.

El plazo de presentación de solicitudes es desde el 2 de febrero hasta las 14:59h del 20 de febrero de 2026.

Puedes consultar toda la información y requisitos en la página web del Vicerrectorado de Investigación y Transferencia: https://investigacion.ugr.es/recursos-humanos/garantia-juvenil

Información de la plaza

Ref. Plaza 10082

Nivel formativo: Grado Universitario

Tutor: Pablo García Sánchez

Unidad responsable: Vicerrectorado de Transformación Digital

Titulaciones requeridas

- Grado en Ingeniería Informática

- Ingeniería de… Sigue leyendo

Desde la Oficina de Software Libre tenemos el placer de anunciar la apertura de recepción de solicitudes para la I Campaña de donación de material informático con Software Libre 2026, que realizamos en colaboración con el Secretariado de Campus Sostenible.

El plazo de recepción de solicitudes estará abierto desde el martes 10 de enero de 2026, hasta el domingo 1 de febrero de 2026, ambos inclusive. Las bases de participación se pueden consultar en ESTE ENLACE.

Tras el plazo de recepción de solicitudes, publicaremos el próximo lunes 2 de febrero de 2026 el resultado provisional de admitidos en… Sigue leyendo

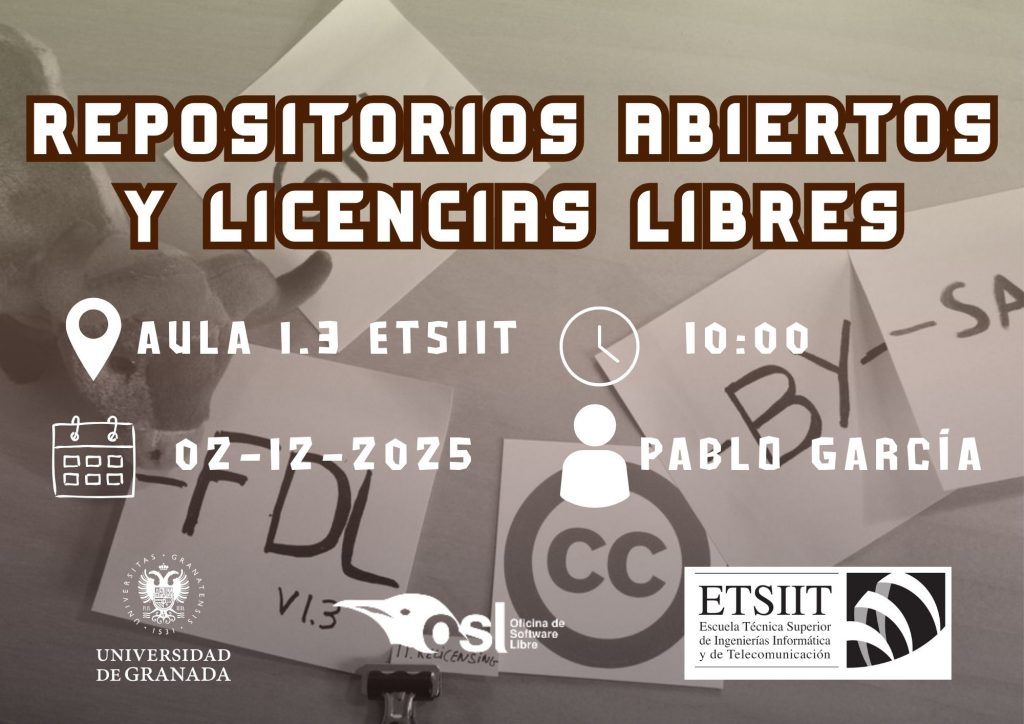

El próximo martes 2 de Diciembre, a las 10:00 en el aula 1.3 de la Escuela Técnica Superior de Ingeniería Informática de la Universidad de Granada, la OSL organiza una charla:

→Repositorios abiertos y licencias libres.

Impartida por Pablo García.

¿A qué esperas? ¡Ven a profundizar y aprender sobre repositorios abiertos y licencias libres!

Comentarios recientes